EDRとは?EPPとの違いやメリット、エンドポイントセキュリティ対策について解説

高度化するサイバー攻撃に対抗するため、セキュリティ対策製品も日々進化を続けています。

未来図編集部

未来図編集部そのなかでも現在、大きな注目を集めているのが、

EDR(Endpoint Detection and Response)です。

感染をいち早く検知し、迅速な対応を目的としたEDRは、従来のエンドポイント対策製品では防ぎきれない被害を最小限に抑えられます。

今回は、EDRとこれまでのエンドポイントセキュリティ製品との違いや、EDRを利用するメリット、事例についてご紹介します。

EDRとは

EDRとは、セキュリティ対策製品のなかでも脅威の侵入を前提としたエンドポイントセキュリティ製品です。

サーバーやPC、スマートフォンといった、社内外のネットワークに接続された終端機器「エンドポイント」における脅威の振る舞いを監視して異常を検知し、疑わしい通信やプロセスを遮断、侵入後の痕跡を記録します。

従来、セキュリティ対策とサイバー攻撃は「いたちごっこ」の関係にあり、企業の対策は「ウイルスに感染しない」ことが重視されていました。

しかし、昨今のAIやIoTといった最新技術の導入や、DXを推進するためのデジタルシフトの中では、あらゆるサイバー攻撃に対し、事前にすべてを防ぐ対策は極めて困難と言えます。

そこでウイルスに感染することを前提とした「感染後の対応を迅速に行う」ことを目的としたEDRに注目が集まるようになったのです。

EDRとEPPの違い

現在、エンドポイントセキュリティ製品としてEPP(Endpoint Protection Platform)が広く普及しています。EPPは、脅威が“侵入する前”の段階で、防御することを目的とした製品です。

これに対してEDRは、脅威が“侵入した後”の挙動を監視し、感染後の迅速な対応を目的とした製品です。

EPPは「侵入前」、EDRは「侵入後」の対策を目的としている点が大きな違いとなります。

サイバー攻撃は日々進化し、新しい脅威が次々に生まれています。そうしたなか、主にパターンマッチングを活用した侵入前に防御するEPPだけでは、新たな脅威が生み出されるスピードに対応しきれないのが現状です。

EDRはEPPをすり抜け、エンドポイント内に侵入した脅威の不正な挙動を検知して、組織内での拡散を防ぎ、被害を最小限に抑えます。

刻一刻と進化するサイバー攻撃に対抗すべく登場したEDRですが、EDRを導入している企業はまだまだ少ない状況です。

2019年2月にアイティメディア(キーマンズネット)が発表した「2019年のIT投資動向調査」によると、2018年12月の段階でEDRを導入している企業はわずか9.6%でした

つまり、残りの約90%の企業は、「日々進化するサイバー脅威の攻撃を受ける可能性がある」もしくは「すでに攻撃を受けてしまっている」ということです。この点からも、多くの企業にとってはEDRを早期に導入することが重要になります。

EDRが注目される背景

EDRが注目される背景は、「高度化するサイバー攻撃」と「働き方」にあります。前項でも述べましたが、近年のサイバー攻撃は、従来のエンドポイントセキュリティ製品であるEPPでは、防ぎきれないほど高度化しています。

そして、先進技術を活用した従業員のさまざまな「働き方」は、生産性を高めるとともに高度化したサイバー攻撃に狙われやすい環境の拡大を意味しているのです。

ここでは、高度化するサイバー攻撃の1つであるファイルレスマルウェアの脅威に焦点を当て、EDRの注目背景を紹介します。

ファイルレスマルウェアの脅威

高度化する脅威として危険視されているサイバー攻撃の1つが、「ファイルレスマルウェア」です。

このファイルレスマルウェアは、EXEファイルなどの実行ファイルを使用せず、OS標準のツールを使用し、メモリー上で不正なコードを実行するのが特徴です。

通常のマルウェアによる攻撃の場合、実行ファイルがディスク上に保存され、メールの添付ファイルや、メールの文面でリンクされたWebサイトにアクセスすることで感染します。

現在、多くの企業で導入されているEPPでは、実行ファイルに含まれるシグネチャと既知の脅威とのパターンマッチングを行い、水際で被害を食い止めます。しかし、実行ファイルを使用しないファイルレスマルウェアは、そもそもシグネチャがない、すなわちパターンマッチング対象が存在しないため、EPPでは検知できません。

ファイルレスマルウェアの感染経路

ファイルレスマルウェアが危険視されている理由はこれだけではありません。それは、被害に気づいたとしても、感染原因や攻撃手法をつきとめることが極めて困難である点です。では、ファイルレスマルウェアの感染原因や攻撃手法はどのようになっているのでしょうか。

代表的な例では、実行形式ではないショートカットファイルやレジストリーなどがメールに添付されます。そして、そのメールを開封し、添付されたファイルをクリックすることで感染しますが、その際利用されるのがPowerShellなどのOS標準のツールなのです。ディスク上ではなく、PCのメモリー上に悪意あるコードを展開して実行し、感染したPCを不正に操作します。

ファイルレスマルウェアの特徴をまとめると、以下の3点があげられます。

- 実行ファイルがなく、PCのディスク上に保存されない

- EPPでは検索対象外である「メモリー」上で動作する

- PowerShellなどの動作はログが残らないこともあり、検知や攻撃手法の特定が困難

このようなファイルレスマルウェアは、1日当たり数万もの新種が誕生しているとも言われ、今後もさらに増加すると見られています。

EDRのメリット

EDR最大の特長は、EPPのパターンマッチでは侵入時に防御できなかったファイルレスマルウェアといった高度化したサイバーウイルスに対し、不正な挙動・振る舞いを検知し、感染後の対応を迅速に行える点です。

では、EDRの具体的なメリットとは、どのような点にあるのでしょうか。ここでは、多数のセキュリティベンダーから出ているEDRのなかから、業界で高い評価を得ているソフォス社の「Intercept X Advanced with EDR」を例に取り上げ紹介します。

実製品「Intercept X Advanced with EDR」が持つ2つの特長・メリット

従来のエンドポイント機能を搭載した「Intercept X Advanced with EDR」がもつ、「高度な機械学習とノウハウ」「脅威解析機能」という2つの特長からメリットを見ていきましょう。

1.実製品「Intercept X Advanced with EDR」が持つ2つの特徴長・メリット

ソフォス社のEDRには人工知能(AI)が組み込まれていて、高度な機械学習システムであるディープラーニングによるマルウェア解析が可能です。また、世界数カ所にある「SophosLabs」で24時間365日絶え間なく解析されている情報を活用し、強化されています。

2. 脅威解析機能

「Intercept X Advanced with EDR」のもう一つの特長は、「脅威解析機能」です。

この「脅威解析機能」により、感染経路や、脅威についての詳細な情報を把握できるため、結果としてインシデントへの対応を迅速に行うことが可能となります。

このように、管理コンソールに感染経路が表示され、疑わしいファイルをダブルクリックするだけで脅威性を表すグラフやファイルの詳細情報を確認できます。この機能により、感染に至った原因を早期に発見し、感染が疑われるエンドポイントを即座に隔離したり、調査することが可能です。

EDR導入を成功させるポイントとは?

(参考:アイティメディア「2019年のIT投資動向調査」キーマンズネット, 2019年2月)

EDRの効果を最大限に発揮させるためには、社内にセキュリティ専門チームを持ち、常時対応できる体制をとることが理想です。しかし、セキュリティ専門チームを社内に用意できるのは、大企業など一部に限られます。

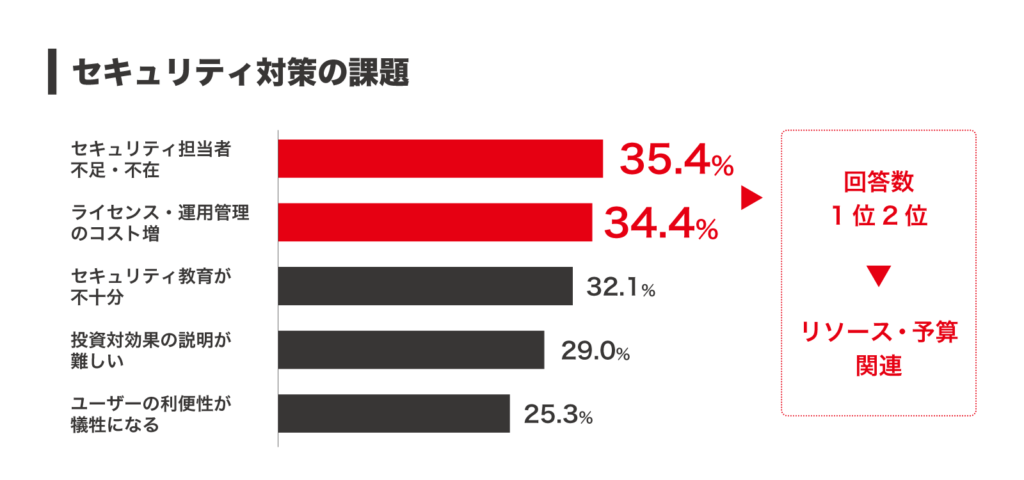

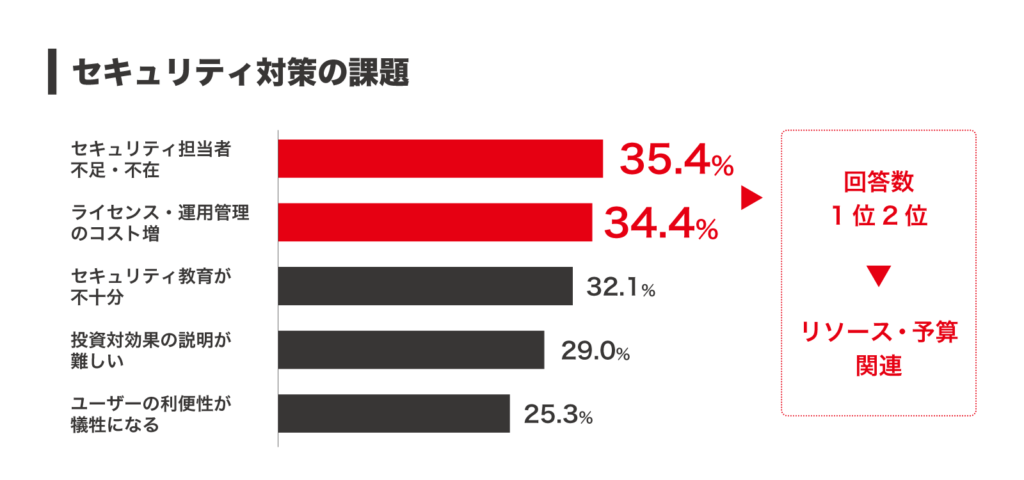

実際、2019年2月にアイティメディア(キーマンズネット)が発表した「2019年のIT投資動向調査」によると2018年12月の段階で、セキュリティ対策の課題として最も多かった回答は「セキュリティ担当者の不足や不在」でした。

また、2番目に多い回答は「セキュリティ対策製品のライセンスや運用管理コスト増」。セキュリティ対策に必要な予算や人的リソースの確保が、多くの企業にとって重荷になっていることがわかります。

しかし、今までのセキュリティ対策だけで日々進化するサイバー攻撃に対応することは困難です。マルウェアが侵入し、社内システムに影響が及んでしまった場合、その被害は甚大なものになる可能性が高く、場合によっては企業の存続自体が危ぶまれることも十分にありえます。できるだけコストをかけずに、EDRの効果を最大限に発揮させるにはどうすればいいのでしょうか。次項でその解決策についてご説明します。

セキュリティ専門要員なしで、EDRを最大限に活用するには?

EDRを含めたセキュリティ対策に精通した専門要員を社内に持つことは、特に中小規模の企業にとって大きな負担となります。コストを最小限に抑え、なおかつ万全のセキュリティ対策を行うためには、対応可能な範囲のみ社内リソースで対応し、難解で専門的な知識が必要なインシデントは切り出して、外部の専門部隊に支援を仰ぐ方法が有効です。

外部にEDR運用の支援を依頼することで、自社内に高度なセキュリティ知見を持つ専門要員がいなくともEDRを最大限に活用できます。

企業のEDR導入事例

マルウェアを侵入前に駆除:トーヨーカネツ株式会社

トーヨーカネツ株式会社では、手口が巧妙化するサイバー攻撃を防御するため、セキュリティ対策を見直していました。そこで当社が採用したのが、シーイーシーが提案した運用管理が容易なエンドポイントツール「Intercept X」です。

当社は3カ月の準備期間を経て2019年9月からの約1カ月で全社への導入を完了。導入後には月に50件から100件のマルウェアを侵入前に駆除しているようです。またクライアントの状況をレポート形式で見える化できるため、経営層へ定期的に報告できるようになり、経営層のセキュリティへの関心の高まりにもつながっています。

セキュリティインシデントの原因を解決に導く「EDR原因解析サービス」

シーイーシーのトータルセキュリティソリューション「Cyber NEXT」はではソフォス社EDRの運用を支援する「EDR原因解析サービス」を提供しています。このサービスを利用することで得られるメリットは大きく以下の3つです。

- 難解なインシデントの解析が不要

- 高度なセキュリティ知見がなくてもEDRを有効活用

- 被害拡大防止による社会的信用の向上

万全のセキュリティ対策を講じるなら「Cyber NEXT」にお任せください

大規模な被害を与えたサイバー攻撃が、企業環境内で検出されるまでの時間は、全世界で日本が最も遅く、平均17時間※1を要していることが分かっています。ただし、この数字は最良のケースであり、データ漏洩事件の68%※1は、発見されるまで数カ月以上かかるということも分かっています。

※1 出典:ソフォス社「7つの気になる真実-エンドポイントセキュリティ」

この数字だけで見ても、侵入したサイバー脅威が組織全体、関係各所に広がり、大きな被害をもたらす危険性が容易に想像できるでしょう。

これまでのエンドポイント対策製品とは異なり、感染後の迅速な検知・対応を実現するEDRは、次世代のセキュリティ対策として重要性を増しています。しかし、最新のセキュリティ対策に精通した専任要員が社内に常駐していない場合、被害の拡大を防げないケースも起こりえます。

シーイーシーのトータルセキュリティソリューション「Cyber NEXT」が提供する「EDR原因解析サービス」は、セキュリティ専門要員を社内に抱えることなくEDRを最大限に活用できるサービスです。

EDRの導入をご検討の際には、シーイーシーの「EDR原因解析サービス」をぜひご活用ください。

専門家による個別相談会も随時開催中です!

関連サービス

セキュリティ関連の記事はこちら

セキュリティ関連のダウンロード資料はこちら

セキュリティ関連のイベントはこちら

EDRに関連するよくある質問

- EDRとはどういう意味ですか?

-

EDRはEndpoint Detection and Responseを省略した言葉です。

脅威の侵入を前提としたエンドポイントセキュリティ製品で、サーバーやPC、スマートフォンといった、社内外のネットワークに接続された終端機器「エンドポイント」における脅威の振る舞いを監視して異常を検知し、疑わしい通信やプロセスを遮断、侵入後の痕跡を記録します。 - ウィルスソフトとEDRの違いは何ですか?

-

一般的なウィルスソフトのEPP(Endpoint Protection Platform)は、脅威が“侵入する前”の段階で、防御することを目的とした製品です。

EDR(Endpoint Detection and Response)は、脅威が“侵入した後”の挙動を監視し、感染後の迅速な対応を目的とした製品です。

EPPは「侵入前」、EDRは「侵入後」の対策を目的としている点が大きな違いとなります。

![[医療機関向け]サイバー&フィジカルセキュリティソリューション](https://ict-miraiz.com/wp-content/uploads/2022/07/catch_15869-1024x704.jpg)